CHERRY SECURE BOARD 1.0

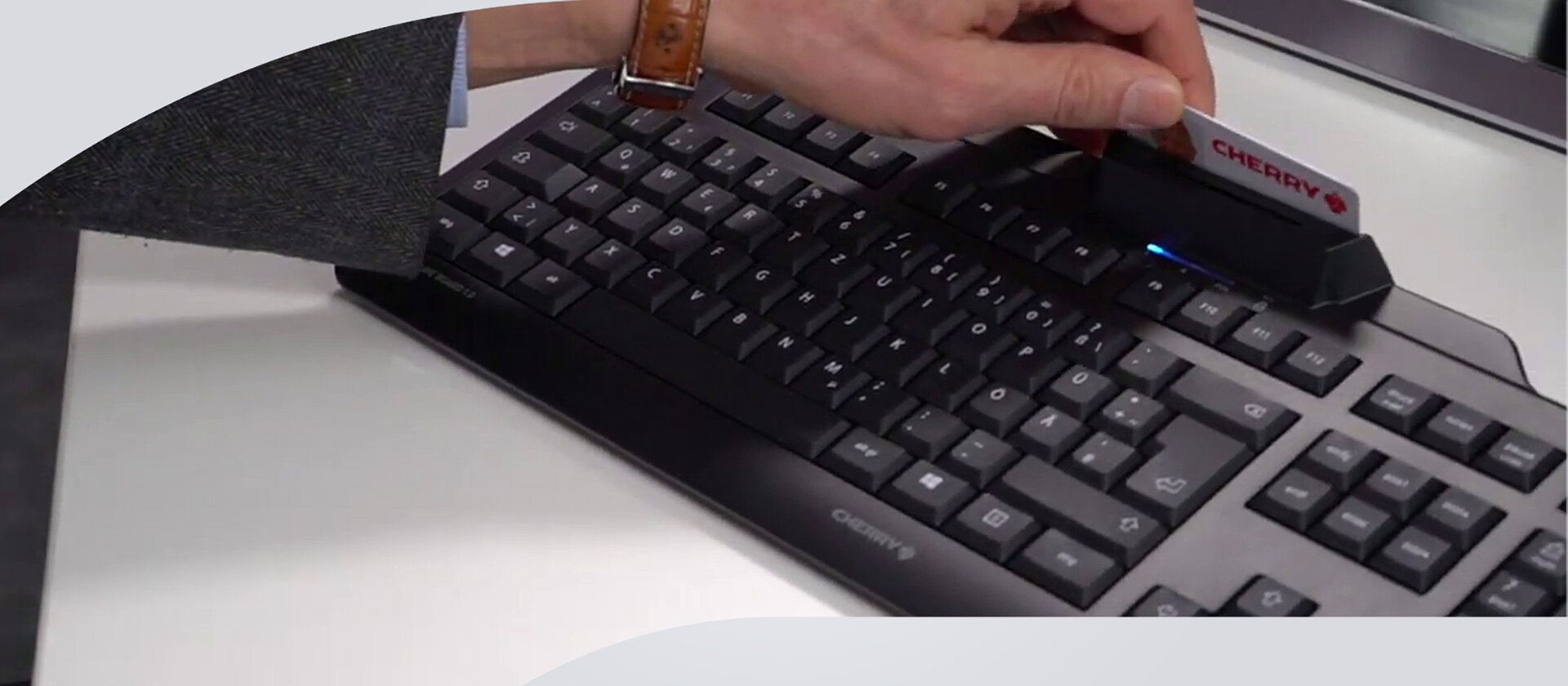

La CHERRY SECURE BOARD 1.0 si presenta come una tastiera ergonomica con lettore integrato per smartcard e schede/tag con interfaccia RF/NFC. Per maggiore sicurezza, la tastiera può essere commutata in modalità sicura. Il dispositivo può così dimostrare la propria autenticità sulla base di un certificato e la trasmissione dei dati digitati avviene in modo cifrato. Si impediscono così efficacemente attacchi con keylogger hardware e grazie al blocco del canale standard della tastiera non si è più esposti a "Bad USB attacks". Per l’utilizzo di queste funzioni sono particolarmente indicati i thin client, che dispongono del software integrato necessario.

Punti salienti

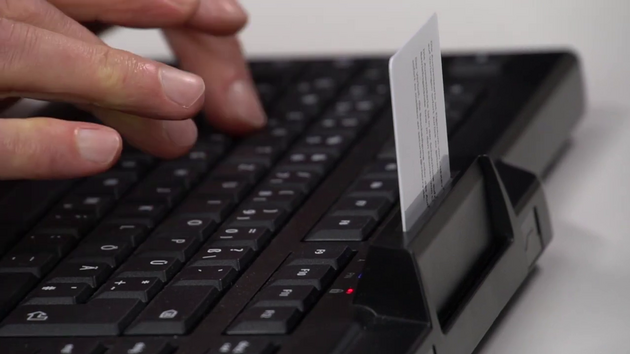

- Tastiera di sicurezza intelligente con lettore integrato per smartcard e schede/tag con interfaccia RFID/NFC

- Modalità sicura attraverso l’autenticazione e la crittografia, specialmente con i thin client

- Lettore di smartcard PC/SC, compatibile con CCID

- Protocolli: T=0, T=1, T=CL

- Lettura/scrittura di schede conformi alle norme ISO 7816 e ISO 14443 A/B

- Design piatto, unità compatta di collegamento smartcard

- Soddisfa i requisiti per il FIPS-201

- Versione DE con layout conforme alle norme DIN/GS e conforme alla Guida Ergonomica BGI-650.

- Standard per Windows e Linux

- Utilizzo con una sola mano del modulo smartcard

- Articolo premiato con l’assegnazione del simbolo “Blauer Engel”

CHERRY SECURE BOARD 1.0

Una componente centrale dei moderni concetti di sicurezza è l'autenticazione degli utenti e l'autorizzazione dell'accesso. Le password hanno da tempo cessato di fornire una protezione completa dell'accesso - sono troppo facilmente dimenticate, cambiate troppo raramente o involontariamente divulgate a terzi per negligenza. Lo stato dell'arte, soprattutto in aree altamente sensibili, è spesso l'autenticazione a due fattori con una smart card. CHERRY segue l'approccio "due in uno" e offre un'alternativa salvaspazio con il KC 1000 SC e il SECURE BOARD 1.0, in cui il lettore di schede è integrato nella tastiera. Inoltre, il SECURE BOARD 1.0 dispone anche di un lettore di schede senza contatto situato sul retro della tastiera. Questo dispositivo consente anche di leggere comodamente le carte RFID e NFC o i tag senza contatto Questa apparecchiatura apre una gamma completa di applicazioni per il SECURE BOARD 1.0: i sistemi di carte d'identità per gruppi chiusi di utenti possono essere utilizzati tramite la tastiera e, ad esempio, le carte d'identità aziendali possono essere lette.

La sicurezza inizia con il dispositivo di ingresso

Viviamo in un mondo digitale in cui tutti sono sempre più connessi a tutto - aziende, autorità, istituzioni con cittadini, partner, fornitori e clienti. Un elemento fondamentale di qualsiasi strategia di sicurezza è il controllo dell'accesso all'infrastruttura IT. La sicurezza informatica è ancora spesso vista come un problema di software e presuppone che gli endpoint per le applicazioni affidabili siano sicuri. Tuttavia, i dispositivi di ingresso possono anche essere gateway attraverso i quali l'immissione di dati sensibili può essere intercettata prima che ulteriori misure di sicurezza come firewall o scanner antivirus abbiano effetto. Le tastiere di sicurezza come la SECURE BOARD 1.0 di CHERRY offrono una soluzione.

Gli attacchi interni sono una delle maggiori fonti di pericolo

Sviluppi come la digitalizzazione e i big data e le montagne di dati in crescita esponenziale che ne derivano stanno suscitando desideri. Non solo da cyber criminali attaccando dall'esterno dell'azienda, ma anche da dipendenti malintenzionati o visitatori esterni - insider che sono dopo informazioni dai loro datori di lavoro, clienti, partner e agenzie governative.

La maggior parte delle violazioni dei dati sono commesse da insider.

Secondo il "2024 Data Breach Investigations Report" di Verizon, gli insider sono responsabili del 70% degli incidenti nel settore sanitario e del 59% nel settore pubblico. Queste violazioni hanno coinvolto qualcuno che entrava dall'interno dell'organizzazione.

Scoprite come i prodotti CHERRY vi aiutano a risolvere la violazione della sicurezza!

In passato, il rischio insider consisteva in documenti cartacei, per esempio, che lasciavano l'azienda inosservata e senza autorizzazione. Oggi, il rischio è molte volte superiore - i dati digitali, la risorsa più preziosa in qualsiasi azienda, spesso si inserisce su una chiavetta USB o può essere rimosso direttamente dalla società. In molti casi, le imprese affrontano il problema solo dal lato del software. Ad esempio, i sistemi di prevenzione e di protezione contro le intrusioni dovrebbero contribuire a rilevare e analizzare gli attacchi dall'interno in una fase precoce. In molti casi, la sicurezza inizia dal dispositivo di input.

Il fattore umano: chiudere la porta dal l'interno

Come l'ambiente, anche le apparecchiature devono essere protette in base ai requisiti di sicurezza. Le possibili minacce includono furto, sabotaggio, hacking interno o accesso non autorizzato. I criminali informatici - sia dipendenti malintenzionati o attaccanti esterni - amano utilizzare keylogger o dispositivi BadUSB per questo scopo. Dati sensibili, password o codici di accesso vengono intercettati manipolando il dispositivo di immissione. Questa forma di sabotaggio può essere prevenuta in modo relativamente semplice ma molto efficace con il SECURE BOARD 1.0 di CHERRY. Con la modalità sicura integrata, la prova dell'autenticità del dispositivo è basata su certificati e la trasmissione delle chiavi è crittografata. Ciò rende impossibile per i keylogger hardware intercettare dati di accesso e password sensibili. Bloccando il canale tastiera standard, gli attacchi "BadUSB" sono ormai un ricordo del passato: le chiavette USB che si collegano al sistema come una tastiera non possono iniettare input incontrollati e codice malevolo.

Difesa contro il codice dannoso dai dispositivi BadUSB

Sono piccoli, si adattano nelle tasche dei pantaloni e nel palmo della mano e possono trasportare enormi quantità di dati: chiavette USB. Se questi portatori di dati mobili vengono utilizzati per il furto di dati o altre azioni dannose, le chiavette USB, che sono neutre in sé, diventano rapidamente un cattivo dispositivo USB.

Il problema è che ogni chiavetta USB ha il proprio controller e firmware in un'area non visibile all'utente normale o al sistema operativo. Ciò significa che le manipolazioni non possono essere rilevate. Per esempio, il firmware dei controller USB e quindi il BIOS dei dispositivi USB possono essere letti e modificati. La comunicazione del controller USB con il sistema host è completamente controllata qui.

Il firmware manipolato può quindi trasformare la chiavetta USB in una scheda di rete o in una tastiera e reindirizzare o manipolare il traffico dati, o persino iniettare codice dannoso nel computer. Purtroppo, anche i dispositivi USB esistenti possono essere riprogrammati in questo modo e quindi compromessi.

Il SECURE BOARD di CHERRY offre una soluzione: quando la modalità sicura della tastiera è attivata, il canale standard della tastiera viene bloccato. Questo rende "bad USB" attacchi una cosa del passato. Le chiavette USB che si collegano al sistema come tastiera non possono iniettare alcun input incontrollato o codice dannoso. Noti produttori di thin client (ad es. IGEL) supportano già l'uso della modalità sicura e hanno integrato il software necessario a tal fine. Una soluzione corrispondente per Windows sarà disponibile a breve.

Proteggere i dati sensibili (password, e-mail) da hardware keylogger

Un keylogger è un pezzo di hardware o software che viene utilizzato per registrare le voci dell'utente su una tastiera del computer e quindi monitorare o ricostruire. I keylogger sono utilizzati, ad esempio, da cracker, servizi di intelligence o autorità investigative per ottenere dati riservati come password o PIN. Un keylogger può registrare tutte le voci o attendere parole chiave specifiche, come i codici di accesso, e solo allora registrarli per risparmiare spazio di archiviazione. Il keylogger hardware è collegato direttamente tra la tastiera e il computer e può quindi essere installato in pochi secondi. I dispositivi che memorizzano i dati spied-out in una memoria integrata (RAM, EPROM, ecc.) vengono poi rimossi di nuovo più tardi. Le registrazioni effettuate vengono poi lette su un altro computer. Altre tecniche inviano i dati registrati via rete o senza fili.

Come CHERRY SECURE BOARD 1.0 protegge i dati sensibili

Con SECURE BOARD 1.0, CHERRY ha una soluzione nel suo portafoglio che elimina efficacemente proprio queste minacce poste dai keylogger hardware: Con la modalità sicura, la prova di autenticità del dispositivo è basata su certificato e la trasmissione delle chiavi è crittografata. Ciò rende impossibile per i keylogger hardware intercettare dati di accesso e password sensibili.

Il CHERRY SECURE BOARD 1.0 offre funzioni di sicurezza di prima classe e prestazioni affidabili, ideali per l'utilizzo in ambienti di lavoro sensibili ed esigenti. Ulteriori applicazioni basate su chip card e vantaggi della funzione di interfaccia doppia sono disponibili qui:

Proprietà

| Garanzia | 2 anni di garanzia legale |

|---|---|

| Supporto software | CHERRY KEYS, PC/SC Diagnose Tool |

| Cable length | 180 cm |

| Tipi di chip card | Carte ISO 7816, Schede ISO 14443A, Schede ISO 14443B, Carte ISO 15693 |

| Sistema operativo | Linux, Mac OS, Windows Vista (64Bit), Windows XP, Windows XP (64Bit), Windows 7, Windows 8, Windows 10, Windows 11 |

| System Requirements-Hardware | USB-A |

| Cable length | 180 cm |

| Lunghezza del prodotto senza imballaggio | 458 mm |

| Larghezza del prodotto senza imballaggio | 188 mm |

| Altezza del prodotto senza imballaggio | 46 mm |

| Ambito di consegna | Istruzioni per l'uso, Tastiera |

Funzionalità della tastiera |

|

| Materiale della calotta dei tasti | ABS |

| Etichettatura dei tasti | Etichettatura laser |

| Funzioni speciali dei tasti | calcolatrice tascabile, Programma e-mail, browser, Blocca PC |

| Piedini di appoggio | integrato |

| LED di stato | nell'alloggiamento |

| Tecnologia dei tasti | Cupola di gomma |

| Corsa del pulsante Corsa totale | 3 mm |

| Corsa iniziale | 2,5 mm |

| Forza di azionamento (cN) | 70 cN |

| Durata per pulsante (in milioni di azionamenti) | 10 milioni di attivazioni |

| Caratteristiche di commutazione | standard |

| Keyboard format | A grandezza naturale (100%) |

| Piastra metallica integrata | sì |

| N-Key Rollover | no |

| Anti-ghosting | no |

| Codifica della chiave | Cha Cha 20 |

| Tempo di risposta | 3-5 ms |

| Memoria interna | no |

| Illuminazione | no |

Ambito di consegna

- Istruzioni per l'uso

- Tastiera

| Numero di articolo | Layout | Colore | ||

|---|---|---|---|---|

|

JK-A0400BE-2 EAN: 4025112090615 |

BE (Belgio) | nero | |

|

JK-A0400CH-2 EAN: 4025112090516 |

CH (Svizzera) | nero | |

|

JK-A0400DE-2 EAN: 4025112090127 |

DE (Germania) | nero | |

|

JK-A0400ES-2 EAN: 4025112090530 |

ES (Spagna) | nero | |

|

JK-A0400EU-2 EAN: 4025112090141 |

EU (USA + simbolo €) | nero | |

|

JK-A0400FR-2 EAN: 4025112090554 |

FR (Francia) | nero | |

|

JK-A0400GB-2 EAN: 4025112090578 |

GB (Regno Unito) | nero | |

|

JK-A0400IT-2 EAN: 4025112090592 |

IT (Italia) | nero | |

|

JK-A0400PN-2 EAN: 4025112091421 |

PN (PanNordico) | nero | |

|

JK-A0400BE-0 EAN: 4025112090608 |

BE (Belgio) | grigio | |

|

JK-A0400CH-0 EAN: 4025112090509 |

CH (Svizzera) | grigio | |

|

JK-A0400DE-0 EAN: 4025112090110 |

DE (Germania) | grigio | |

|

JK-A0400ES-0 EAN: 4025112090523 |

ES (Spagna) | grigio | |

|

JK-A0400EU-0 EAN: 4025112090134 |

EU (USA + simbolo €) | grigio | |

|

JK-A0400FR-0 EAN: 4025112090547 |

FR (Francia) | grigio | |

|

JK-A0400GB-0 EAN: 4025112090561 |

GB (Regno Unito) | grigio | |

|

JK-A0400IT-0 EAN: 4025112090585 |

IT (Italia) | grigio | |

|

JK-A0400PN-0 EAN: 4025112094958 |

PN (PanNordico) | grigio |